地址空间布局随机化(ASLR,Address Space Layout ... - 博客园

2024年12月5日 · 地址空间布局随机化(ASLR,Address Space Layout Randomization) 是一种重要的安全技术,旨在通过随机化程序和系统进程在内存中的加载位置,从而增加攻击者成功利用漏洞的难度。

Address space layout randomization - Wikipedia

Address space layout randomization is based upon the low chance of an attacker guessing the locations of randomly placed areas. Security is increased by increasing the search space. Thus, address space randomization is more effective when …

ASLR (Address Space Layout Randomization,地址空间 ... - 博客园

2025年1月25日 · ASLR (Address Space Layout Randomization,地址空间布局随机化) 是一种安全技术,广泛用于操作系统中,尤其是在 Windows、Linux 和 macOS 等现代操作系统中,旨在提高程序的抗攻击能力。通过随机化程序和库的内存地址,ASLR 增加了攻击者猜测或预测

Windows下的ASLR保护机制详解及其绕过-先知社区 - aliyun.com

我们开启了ASLR保护机制之后,实际上就是ImageBase随机化了。 实际上,ASLR保护机制在Windows XP版本的时候就已经出现了,但是那时候只是对PEB和TEB做了简单的随机化处理,并没有对模块的加载基址随机化。

ASLR:保护计算机系统的安全壁垒 - CSDN博客

2023年8月31日 · ASLR的实现方式有两种常见的方法:基于位置独立的执行(Position Independent Executable, PIE)和地址空间随机化(Address Space Randomization, ASR)。 基于PIE的ASLR通过将可执行文件编译成位置独立的格式,在运行时动态地将各个段的起始地址随机化。 这样做的好处是,不需要对原始代码进行修改,只需要在加载时进行地址计算即可。 基于ASR的ASLR是指在操作系统内核层面实现地址空间的随机化。 在程序加载时,操作系统会随 …

Linux平台的ASLR机制 - CSDN博客

2018年1月30日 · ASLR,全称为 Address Space Layout Randomization,地址空间布局随机化。 ASLR 技术在 2005 年的 kernel 2.6.12 中被引入到 Linux 系统,它将进程的某些内存空间地址进行随机化来增大入侵者预测目的地址的难度,从而降低进程被成功入侵的风险。 当前 Linux、Windows 等主流操作系统都已经采用该项技术。 Linux 平台上 ASLR 分为 0,1,2 三级,用户可以通过一个内核参数 randomize_va_space 进行等级控制。 它们对应的效果如下: 0:没有随 …

ASLR(Address Space Layout Randomization) - 知乎专栏

ASLR(Address Space Layout Randomization),即地址空间随机化,在2005年的 Linux kernel 2.6.12引进,该机制将进程的某些内存地址空间地址进行随机化来增大hacker预测目的地址的难度,从而降低进程被成功入侵的风险,当前Linux、Windows等主流操作系统都已经采用该技术。

ASLR - HackTricks

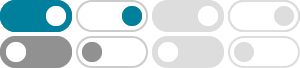

地址空间布局随机化 (ASLR) 是一种在操作系统中使用的安全技术,用于 随机化系统和应用程序进程使用的内存地址。 通过这样做,它使攻击者预测特定进程和数据(如堆栈、堆和库)的位置变得更加困难,从而减轻某些类型的攻击,特别是缓冲区溢出。 要 检查 Linux 系统上的 ASLR 状态,可以从 /proc/sys/kernel/randomize_va_space 文件中读取值。 存储在此文件中的值决定了应用的 ASLR 类型: 0:没有随机化。 一切都是静态的。 1:保守随机化。 共享库、堆栈、mmap …

What is ASLR (Address Space Layout Randomization)? - Wallarm

2025年1月17日 · Address space design randomization (ASLR) is a memory-insurance measure for working frameworks (OSes) that gatekeepers use against buffer overflow attack by randomizing the area where framework executables are stacked into memory.

Windows下的ASLR保护机制详解及其绕过 - CSDN博客

2024年4月9日 · 本文详细介绍了ASLR保护机制的工作原理,包括映像基址和堆栈随机化,以及如何通过分析绕过策略,尤其是在未开启随机化或部分地址覆盖的情况下。 作者展示了如何利用漏洞绕过ASLR保护并执行恶意代码。 各位师傅有兴趣的话也可以去 先知社区个人 主页逛逛 (个人昵称:Shad0w_2023)。 我们前面已经详细介绍过 GS,SafeSEH,和DEP保护机制,大家想一想,如果没有开启任何保护,如果程序存在漏洞我们是不是很容易攻击成功? 就算开了前面已经介 …